Ваш город:

Аудиокниги

Детская литература

Отраслевая литература

Художественная литература

Энциклопедии. Справочники

Детское творчество и досуг

Научно-популярная литература для детей

Религиозная литература для детей

Учебная литература

Художественная литература для детей

Военное дело

Дом. Досуг. Хобби

Естественные и точные науки. Экология

Искусство

История. Исторические науки

Культурология

Литературоведение. Риторика

Медицина и здоровье

Образование (Учебная, методическая литература и словари)

Политика. Политические науки. Социология. Статистика

Право. Юридические науки

Психология

Растительный и животный мир

Религия

Спорт. Фитнес. Самооборона

Техническая литература

Уход за животными. Ветеринария

Философия

Экономика. Экономические науки

Языкознание

Афоризмы, цитаты

Детективы

Историческая проза

Классическая и современная проза

Комиксы. Манга. Артбуки

Мемуары. Биография

Поэзия

Приключения

Сентиментальная проза (романтика)

Фантастика. Фэнтези

Фольклор

Юмористическая проза

Все обо всем. Универсальные энциклопедии

Доисторическая жизнь. Динозавры

Животный и растительный мир

История

Наука. Техника. Транспорт

Первые книги малыша

Человек. Земля. Вселенная

Подготовка к экзаменам

Развивающая литература для дошкольников

Развивающая литература для школьников

Школьные предметы

Детская фантастика, фэнтези, приключения

Детские детективы

Книги-игрушки

Проза для детей

Проза для подростков

Сказки и рассказы о животных

Сказки. Фольклор

Стихи и песни

Домоводство: вязание, шитье, резьба по дереву

Охота. Рыбалка

Пищевые производства. Кулинария. Виноделие. Консервирование

Раскраски для взрослых

Сад. Огород

Аномальные явления. Уфология

Биология. Химия

Математика. Физика. Астрономия

Путешествия

Химические науки

История зарубежных стран. Всемирная история

История России

Этнография. Традиции. Праздники. Археология

Диетология

Клиническая медицина

Косметология. Уход за волосами

Мать и дитя

Общая патология. Медицинская вирусология, микробиология и паразитология. Фармакология, токсикология

Популярная и нетрадиционная медицина

Дошкольное воспитание. Дошкольная педагогика

Логопедия

Учебно-методическая литература

Общеобразовательная литература. Педагогика

Отрасли права. Законы

Судебные органы. Правоохранительные органы в целом. Адвокатура. Нотариат

Юридические науки. Теория и история государства и права. Делопроизводство. Криминалистика. Криминоло

Информационные технологии

Промышленность. Машиностроение. Производство

Строительство. Строительные и ремонтные работы

Транспорт

Бизнес. Предпринимательство

Бухгалтерский учет. Налогообложение. Аудит

Маркетинг. Реклама и связи с общественностью

Менеджмент. Управление

Финансы. Банковское дело. Ценные бумаги

Бумажная продукция

Календари

Открытки. Плакаты

Офисные принадлежности

Сувенирная продукция

Школьные принадлежности

Альбомы для рисования

Блок сменный для тетрадей

Блоки для записей

Блоки для записей самоклеящиеся

Блокноты и книги для записи

Бумага бархатная и гофрированная

Бумага офисная белая

Бумага офисная цветная

Бумага цветная и фольга

Ватман, калька, копирка, миллиметровая бумага

Дневники

Ежедневники для учителей

Картон цветной и белый

Классные журналы

Папки для акварели

Папки для курсовых и дипломных работ

Папки и альбомы для черчения

Расписание уроков и закладки для детей

Тетради

Тетради для нот

Ценники

Этикетки

Адресно-телефонные книги

Визитницы

Дыроколы

Ежедневники

Зажимы для бумаг

Записные книжки

Калькуляторы

Клей

Кнопки и булавки

Корзины для бумаг

Корректирующие средства, штрих

Краска штемпельная

Лотки, стойки для бумаг

Лупы просмотровые

Наборы настольные и аксессуары (из дерева, металла, кожи, камня)

Ножи канцелярские, лезвия для ножей, шило

Ножницы

Органайзеры

Папки, планшеты

Планинги

Подставка для календарей

Подставки-органайзеры настольные

Резинки банковские

Резинки стиральные

Ручки и наборы бизнес-класса

Скобы для степлеров

Скотч

Скрепки и диспенсеры для скрепок

Степлеры, антистеплеры, наборы

Точилки

Увлажнитель для пальцев

Файлы

Брелоки

Декоративные пано

Закладки

Зеркала. Расчески

Карты игральные

Копилки

Магниты

Наклейки

Новогодние игрушки, сувениры, украшения

Обереги

Подарочные наборы

Подарочные упаковки: сумки, пакеты

Товары для праздника: шары, мыльные пузыри

Товары с государственной и рязанской символикой

Фотоальбомы

Фоторамки

Кисти

Энциклопедия. История человечества

Глобусы

Готовальни и циркули

Карандаши механические и запасные графиты

Карандаши цветные

Карандаши чернографитные

Касса букв и цифр, счетные палочки, вееры

Краски: акварельные, акриловые, гуашь, масляные, пальчиковые

Линейки, треугольники, транспортиры, лекало

Открытка: Поздравляем!

Маркеры

Мелки: восковые и обычные

Обложки для книг и тетрадей

Папки для тетрадей и труда

Пеналы школьные

Плакатные перья, рейсфедеры

Пластилин, доски и стеки для лепки

Подставки для книг

Принадлежности для рисования: мольберты, палитры, стаканы

Ручки

Рюкзаки школьные

Стержни

Сумки для обуви

Трафареты

Тубусы

Фломастеры

Чернила и тушь

Аппликация, оригами, бумага

Вышивка, шитье, вязание, плетение

Гипсовые, деревянные и керамические наборы, выжигание, лепка

Гравюры

Декоративные элементы (клейкая лента со стразами, цветы, блестки, пуговицы)

Картины из песка, пластилина, пайеток, бисера

Мозаика

Наборы для выращивания растений

Наборы для раскрашивания (зонты, сумки, шкатулки)

Наборы для рисования (картины по номерам, папье-маше, витражная роспись, холсты)

Объемные, кристаллические и фигурные пазлы

Опыты, фокусы

Сборные модели

Своими руками (кулоны, браслеты, плетение из резинок, мыло, духи)

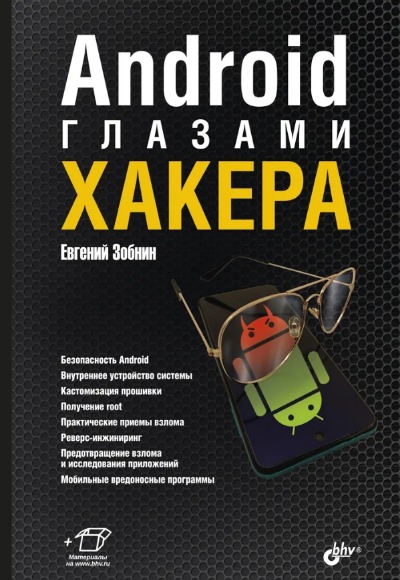

Написать рецензию на книгу "Android глазами хакера"

ISBN: 978-5-9775-6793-0

4/5

Android глазами хакера

Зобнин Евгений Евгеньевич

Рассмотрена внутренняя архитектура ОС Android, используемые ею разделы и файловые системы, принцип работы механизмов обновления и внутренних инструментов безопасности. Рассказано о разграничении доступа в ОС Android, о привилегиях, методах получения прав root, кастомизации и установке нестандартных прошивок. Описаны инструменты для дизассемблирования, отладки и анализа кода мобильных приложений, приведены примеры модификации кода с целью изменения функций ПО и внедрения в приложение сторонних модулей. Даны подробные рекомендации по деобфускации кода и обходу антиотладки, а также практические советы по защите собственных приложений от декомпиляции и исследования. Приводятся сведения о вредоносных программах для платформы Android, используемых ими уязвимостях, даны примеры кода таких программ. Рассказывается об использовании стандартных функций Android в нестандартных целях и способах противодействия вредоносному ПО. Для разработчиков мобильных приложений, реверс-инженеров, специалистов по информационной безопасности и защите данных.

В книге рассмотрены:

Безопасность Android

Внутреннее устройство системы

Кастомизация прошивки

Получение root

Практические приемы взлома

Реверс-инжиниринг

Предотвращение взлома и исследования приложений

Мобильные вредоносные программы

Примеры для CentOS и Ubuntu

В книге рассмотрены:

Безопасность Android

Внутреннее устройство системы

Кастомизация прошивки

Получение root

Практические приемы взлома

Реверс-инжиниринг

Предотвращение взлома и исследования приложений

Мобильные вредоносные программы

Примеры для CentOS и Ubuntu

830 р.

830 р.

4/5

Рассмотрена внутренняя архитектура ОС Android, используемые ею разделы и файловые системы, принцип работы механизмов обновления и внутренних инструментов безопасности. Рассказано о разграничении доступа в ОС Android, о привилегиях, методах получения прав root, кастомизации и установке нестандартных прошивок. Описаны инструменты для дизассемблирования, отладки и анализа кода мобильных приложений, приведены примеры модификации кода с целью изменения функций ПО и внедрения в приложение сторонних модулей. Даны подробные рекомендации по деобфускации кода и обходу антиотладки, а также практические советы по защите собственных приложений от декомпиляции и исследования. Приводятся сведения о вредоносных программах для платформы Android, используемых ими уязвимостях, даны примеры кода таких программ. Рассказывается об использовании стандартных функций Android в нестандартных целях и способах противодействия вредоносному ПО. Для разработчиков мобильных приложений, реверс-инженеров, специалистов по информационной безопасности и защите данных.

В книге рассмотрены:

Безопасность Android

Внутреннее устройство системы

Кастомизация прошивки

Получение root

Практические приемы взлома

Реверс-инжиниринг

Предотвращение взлома и исследования приложений

Мобильные вредоносные программы

Примеры для CentOS и Ubuntu

В книге рассмотрены:

Безопасность Android

Внутреннее устройство системы

Кастомизация прошивки

Получение root

Практические приемы взлома

Реверс-инжиниринг

Предотвращение взлома и исследования приложений

Мобильные вредоносные программы

Примеры для CentOS и Ubuntu

Вид рецензии:

Оценка книги

0

из

5

Качество печати

0

из

5

Качество иллюстраций

0

из

5

Спасибо, Ваш отзыв будет опубликован после проверки модераторм!

Статус отзыва можно проверить в личном кабинете в разделе Мои отзывы.